7.3. 要件¶

7.3.1. 導入¶

Ericom Shieldは、様々なデプロイメントやトポロジーで展開することが可能です。ここでは、最も一般的なユースケースを詳しく説明します。以下に詳述する要件は、1台のマシンの展開と複数台のマシンの展開に適用されるものです。

7.3.2. Ericom Shieldの要件¶

ハードウェア要件¶

| 最小 | 推奨(役割分担) | 推奨(ELK) | |

| コアプロセッサ | 8 | 12 | 12 |

| メモリ(GB) | 16 | 16 | 16 |

| ディスク(GB) | 100 | 100 | 256 |

注意

テスト用にオールインワンセットアップを実行する場合は、24GB以上のメモリを使用してください。

注意

パフォーマンスを向上させるには、SSD ディスクをお勧めします

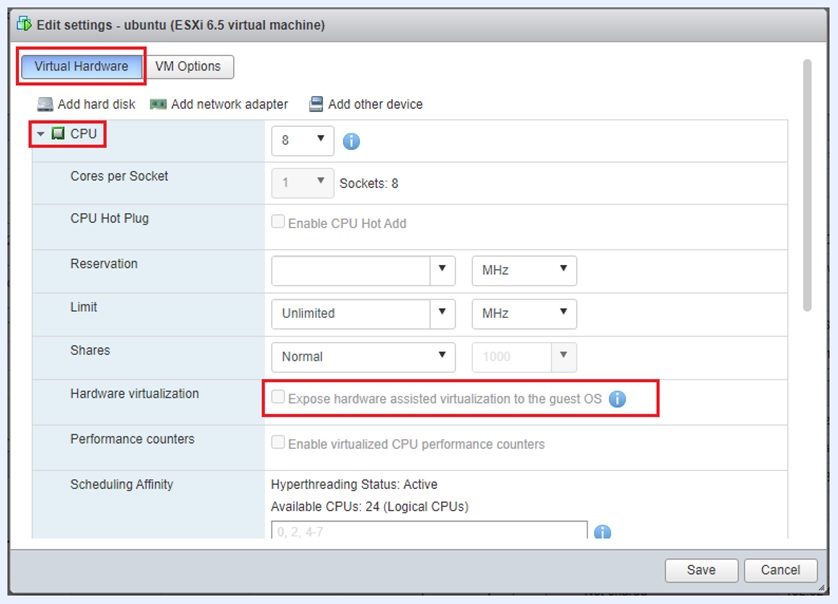

各Shieldマシンでハードウェア支援による仮想化を公開することが重要です。マシンを作成する前に、これが該当するかどうかを確認してください。

これが該当するかを確認するには(たとえば、VMware ESXi の場合)、以下の手順に従います。

目的のマシンを選択し、「編集」オプションを選択します。仮想ハードウェアの下で、CPU を拡張します。[ハードウェア支援仮想化をゲストOSに公開する]チェックボックスをオンにします。

別のHyperVが使用されている場合は、この設定を公開する方法をオンラインで検索してください。

注意

Ericom Shieldは、水平スケーリングと垂直スケーリングの両方をサポートしています。水平スケーリングとは、システムにマシンを追加することを意味します。垂直スケーリングとは、システムにハードウェアを追加することを意味します。スペックの高いマシンは、より多くの仮想コンテナをホストするため、より多くのブラウザセッションをホストすることができます。スケーリングの詳細と、使用ごとに必要なハードウェアを正確に決定する方法については、Ericom Shield プロフェッショナルサービスまでお問い合わせください。

ソフトウェア要件¶

- Ericom Shield OVA または LinuxUbuntu Server (ワークステーションではない。64ビット。すべての組み込みパッケージを使用したデフォルトのインストール)

- 固定IPアドレスがある

- 一意のホスト名がある

- (システム内の他のマシンと)同じタイムゾーンが設定されている

- SSH サーバーがインストールされている

- インターネットに接続されている (DNS とプロキシの設定が正しく構成されている)

- ロケールが EN-US である

- Shield サーバーに以下のサブネットを割り当てます(これらは内部運用に使用します)。10.42.0.0/16 と 10.43.0.0/16 です。

パーティション分割が計画されている場合 (Shieldでは必須ではなく、オプションのみ)、パーティションの推奨サイズは次のとおりです:

- /boot : 0.5 GB

- /var/log : 10GB

- /tmp : 10GB

- /(root) : (/var/lib を含む)ディスクの残りの部分

注意

サーバ上の他のファイルシステムは Shield に使用されていないか、関連性がなく、特定のディスク割り当てを必要としません。それらはすべて /root の下に含めることができます。

接続性¶

ポート

Ericom Shieldでは、これらのポートがネットワーク上で開いている必要があります。

参考

次の表の「分割」列は、分割モードでShieldを使用するときに開く必要のあるポート、このモードでは不要なポート(「いいえ」とマーク)、およびこのモード専用のポート(およびどのポートでも不要)を示しています。その他のインストールモード)

ポート(プロトコル) から - へ スプリットモード Comment (コメント) 3128(TCP) エンドユーザー -> Shieldプロキシ はい(Yes) エンドユーザーとShield間のインバウンド(プロキシを使用する場合は必須) 8443(TCP) 変更後: ランチャー はい(Yes) インバウンドおよびすべてのShieldサーバー間。ランチャー管理コンソールへの接続、およびShieldサーバーとランチャーサーバー間の接続に使用されます(必須) 30181(TCP) 変更後: 管理者 はい(Yes) インバウンド。Shield管理コンソールへの接続に使用されます(必須) SSH 22(TCP) Shield -> Shield はい(Yes) インバウンドおよびすべてのShieldサーバー間(必須) 2376(TCP) Shield -> Shield 番号 すべてのShieldサーバー間 2379(TCP) Shield -> Shield 番号 すべてのShieldサーバー間 2380(TCP) Shield -> Shield 番号 すべてのShieldサーバー間 4789(UDP) Shield -> Shield 番号 すべてのShieldサーバー間 6443(TCP) Shield -> Shield 番号 すべてのShieldサーバー間 8472(UDP) Shield -> Shield 番号 すべてのShieldサーバー間 9099(TCP) Shield -> Shield 番号 すべてのShieldサーバー間 10250(TCP) Shield -> Shield 番号 すべてのShieldサーバー間 10254(TCP) Shield -> Shield 番号 すべてのShieldサーバー間 389(TCP) Shieldプロキシ -> LDAPサーバー はい(Yes) ShieldとLDAPサーバー間 636(TCP) Shieldプロキシ -> LDAPSサーバー はい(Yes) ShieldとLDAPSサーバー間 88(TCP) Shieldプロキシ -> AD-Kerberos はい(Yes) Kerberos認証を使用する場合に必要 88(UDP) Shieldプロキシ -> AD-Kerberos はい(Yes) Kerberos認証を使用する場合に必要 80(TCP) Shield -> インターネット はい(Yes) アウトバウンドインターネット接続(必須) 443(TCP) Shield -> インターネット はい(Yes) アウトバウンドインターネット接続(必須) 53(TCP) Shield -> DNS はい(Yes) - 53(UDP) Shield -> DNS はい(Yes) - 25(TCP) Shield管理 -> SMTP はい(Yes) アラートと統計にSMTPを使用する場合に必要 25(TCP) ブラウザファーム -> SMTP はい(Yes) アラートと統計にSMTPを使用する場合に必要 30443(TCP) 管理 -> ブラウザファーム エクスクルーシブ 分割モードのみ。LANとDMZ間の接続に使用されます 30128(TCP) 管理 -> ブラウザファーム エクスクルーシブ 分割モードのみ。LANとDMZ間の接続に使用されます 30500(TCP) 管理 -> ブラウザファーム エクスクルーシブ 分割モードのみ。LANとDMZ間の接続に使用されます 9200(TCP) 管理 -> ブラウザファーム エクスクルーシブ 分割モードのみ。LANとDMZ間の接続に使用されます DNSとサブネット

Ericom Shieldは、LinuxホストDNS構成を使用して、使用するDNSサーバーを識別します。基本的に、これは固定IPアドレスを設定するときに/ etc / network / interfacesで定義されたdns-nameserversエントリです。このエントリがGoogleなどの外部DNSを使用するように構成されている場合、Shieldは内部名(例:server.company.local)を解決できなくなります。したがって、このエントリが内部DNSサーバーを使用するように構成されていることを確認することが重要です。

DNSは、各サーバーノード間でも重要です。つまり、各サーバーノードは、クラスター内の他の各サーバーを解決できる必要があります。これは、各ノードがDNSに登録されていることを確認するか、各マシンのホストファイルを更新することで実現できます。

Shieldはサブネット10.42.0.0/16および10.43.0.0/16を使用します。既存のネットワークで同じ範囲がすでに使用されている場合は、Ericom Shield ProfessionalServicesにお問い合わせください。

SSLとファイアウォール

Shieldサーバーで実行されているセキュリティエージェントを無効にすることを強くお勧めします。ファイアウォール、SSL復号化など。

7.3.3. CDRソリューションの要件¶

Ericom Shieldには、クラウドもしくはオンプレミスのファイルサニタイズサービスが付属しています。

- クラウド:Sasa GateScanner

- オンプレミス:Votiro

上記の付属サービス以外で対応しているCDRソリューションは、Opswat MetaDefenderとなります。