5.9. DLP(Data Loss Prevention、データロス防止)機能のご利用について¶

5.9.1. 本ガイドについて¶

Shield Cloudにおいて、Data Loss Prevention(以下、DLP)をご利用いただけます。

本ガイドでは、DLP機能利用時の利用手順、制限事項、ご利用時の注意事項などを記載しております。

5.9.2. DLPの機能について¶

データロス防止(Data Loss Prevention、DLP)は、組織が機密性の高いデータや重要な情報を不正なアクセスや漏洩から保護するための戦略および技術の総称です。DLPソリューションは、データが組織のネットワーク内でどのように使用され、共有され、転送されるかを監視、検出、そして制御することを目的としています。

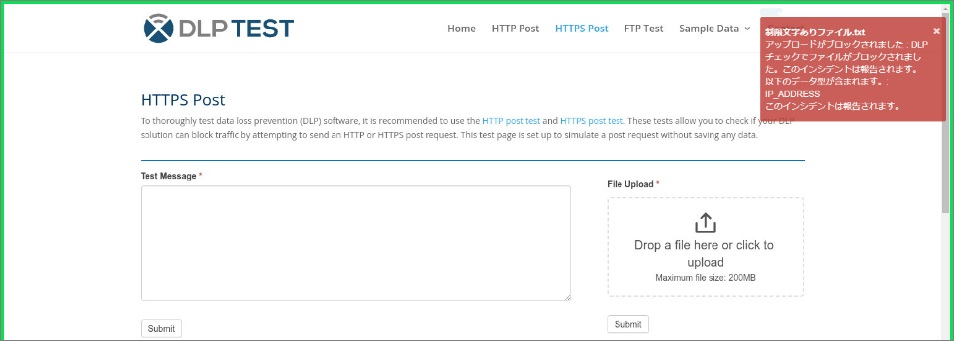

Ericom Shield CloudにおけるDLPでは、分離モードまたは検査モードでアクセスしたWebサイトにおいて、ユーザが入力した文字列やクリップボードの文字列をペーストした場合、また、アップロードしたファイルに含まれる文字列を検出し、ユーザに警告文を表示したりShield Cloudのブロックページへ遷移させる事が可能です。

DLPがサポートするアクセスモード¶

DLPは、分離モード(フレーム、ストリーム、クリスタルレンダリング)と検査モードの場合のみサポートされます。

※ SSLインスペクションなしで許可のモードでは、DLPは機能しません。

サポートされるファイル拡張子¶

ファイルアップロード時にDLPによってサポートされるファイル拡張子は、アクセスモードによって異なります。以下は、各モードでサポートされるファイル拡張子となります。

分離モードの場合¶

- 画像系:

- bmp, gif, jpg, jpeg, jpe, png

- オフィスファイル系:

- Office: docx, dotx, docm, dotm, pptx, pptm, potx, potm, xlsx, xlsm, xltx, xltm, pdf

- テキストファイル系:

- avro, csv, tsv, asc, brf, c, cc, cpp, cxx, c++, cs, css, dart, eml, go, h, hh, hpp, hxx, h++, hs, html, htm, shtml, shtm, xhtml, lhs, ini, java, js, json, ocaml, md, mkd, markdown, m, ml, mli, pl, pm, php, phtml, pht, py, pyw, rb, rbw, rs, rc, scala, sh, sql, tex, txt, text, vcard, vcs, wml, xml, xsl, xsd, yml, yaml

検査モードの場合¶

- テキスト系:

- avro, csv, tsv, asc, brf, c, cc, cpp, cxx, c++, cs, css, dart, eml, go, h, hh, hpp, hxx, h++, hs, html, htm, shtml, shtm, xhtml, lhs, ini, java, js, json, ocaml, md, mkd, markdown, m, ml, mli, pl, pm, php, phtml, pht, py, pyw, rb, rbw, rs, rc, scala, sh, sql, tex, txt, text, vcard, vcs, wml, xml, xsl, xsd, yml, yaml

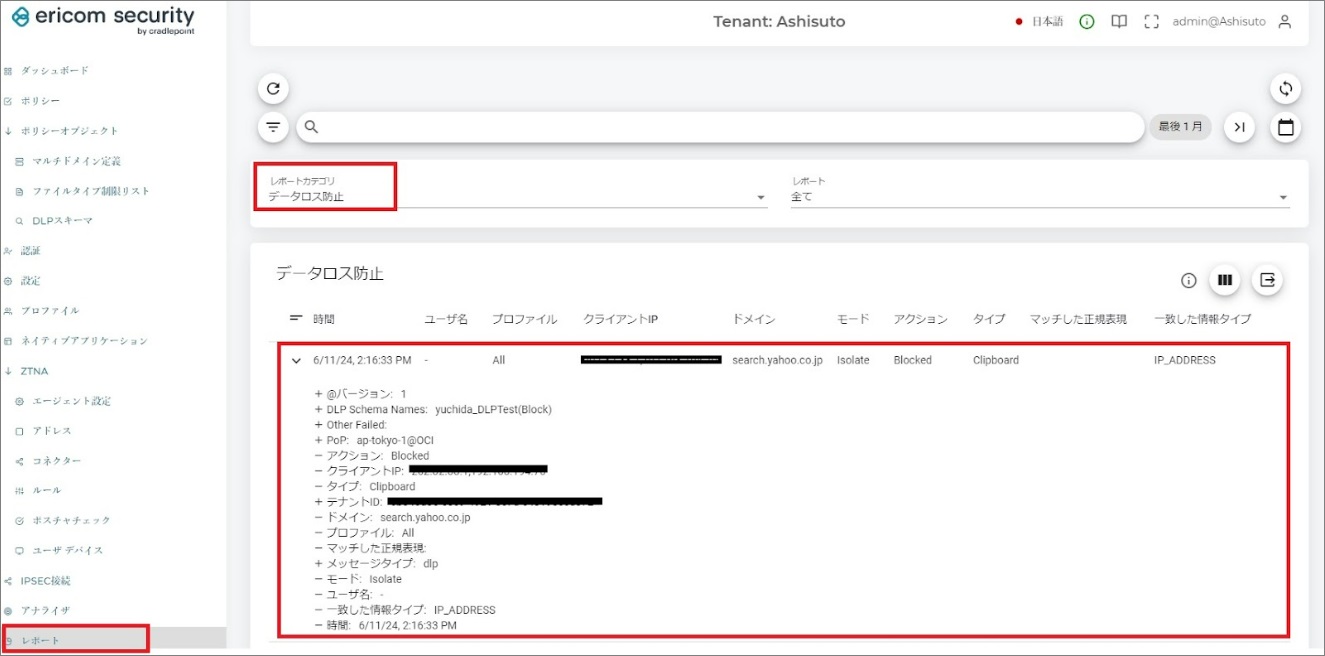

DLP関連レポート¶

DLPがどのように動作したかは、Shield Cloud管理コンソールのレポートからご確認いただくことができます。

レポート > データロス防止

「マッチした正規表現」や「一致した情報タイプ」では、どのDLPルールによってDLPが動作したのかをご確認いただけます。

参考

データロス防止のレポートに同じログが複数記録されることがあります。Webサイトによっては、1つのトランザクションで複数のPOST操作を送信することがあるため、同じログが複数記録されることがあります。

5.9.3. DLP機能利用開始について¶

Shield CloudのDLP機能は、Shield Cloudテナントごとに機能を有効化する必要があります。DLP機能をご利用になりたいお客様は、アシストサポートセンターまでDLP機能有効化のご要望をご依頼ください。

本機能は、Shield Cloudをご契約のお客様において無償でご利用いただけます。

いただいたご要望はサポートセンターからサービス提供元であるCradlepoint社へ連絡し、数営業日中に使用可能となるよう対応いたします。

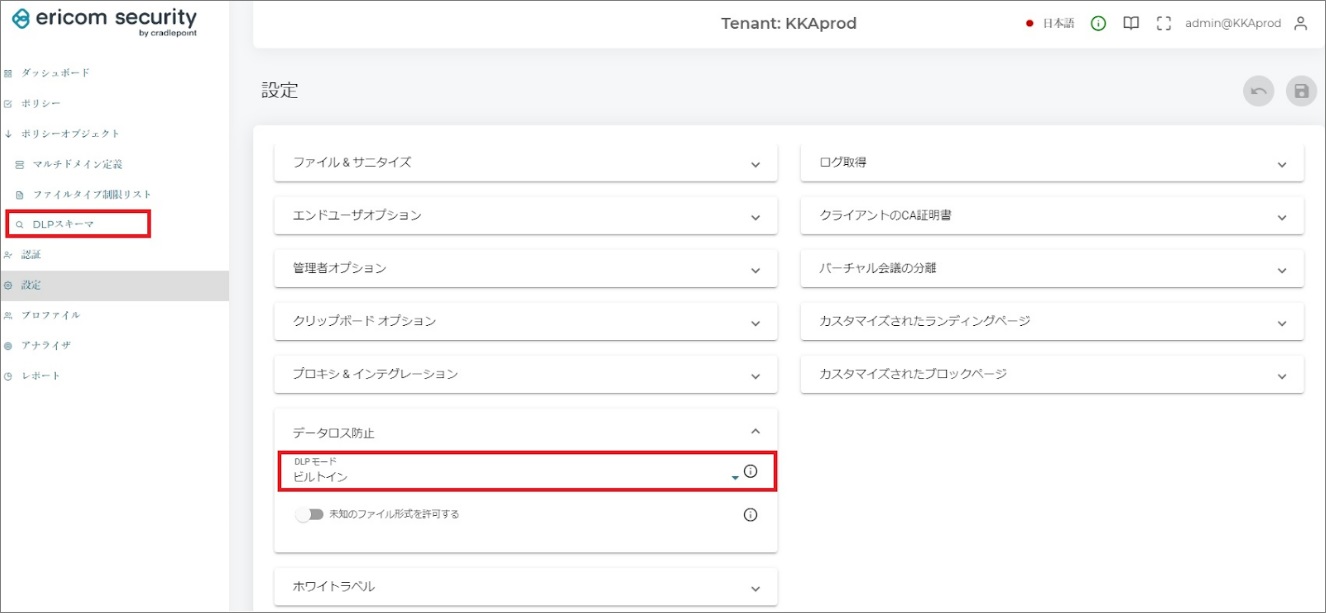

DLP機能が有効化されると、お客様のShield Cloud管理コンソール(https://ztadmin.ericomcloud.net/)の設定において、「設定 > データロス防止 > DLPモード」の設定値として「ビルトイン」を選択できるようになります。「ビルトイン」を選択すると、「ポリシーオブジェクト>DLPスキーマ」が表示され、ご利用いただけるようになります。

5.9.4. DLPスキーマの追加およびポリシーへの設定について¶

DLPスキーマを追加する手順は以下のとおりです。

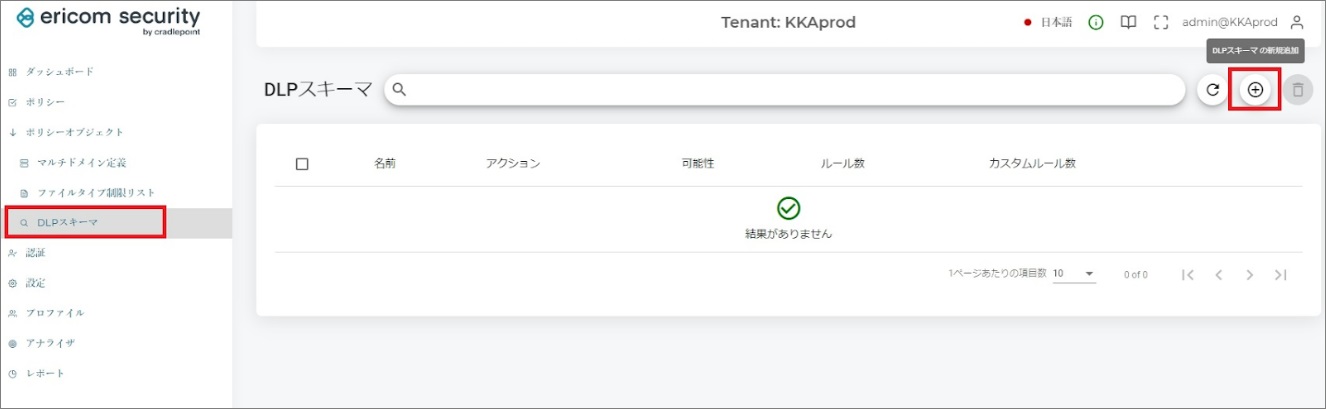

DLPスキーマ追加¶

1)「DLPスキーマ」の画面から、「+」アイコンをクリックします。

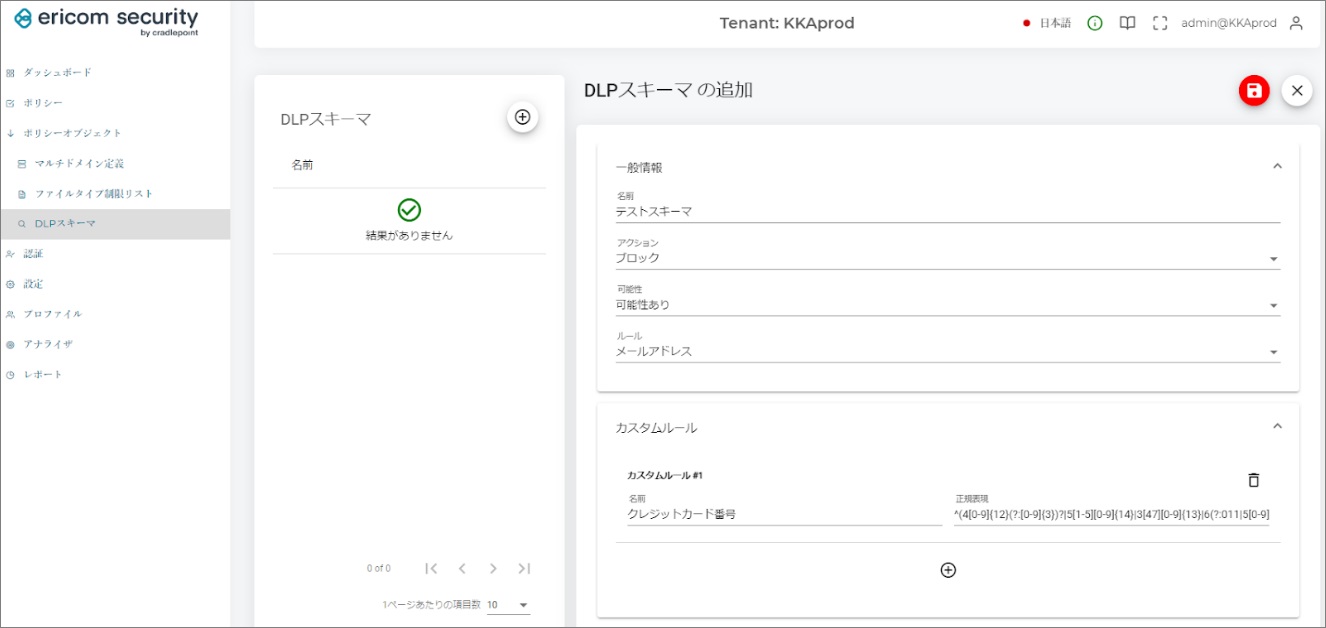

DLPスキーマの追加画面が表示されますので、それぞれ設定し保存します。各設定の説明は以下のとおりです。

| 設定名 | 説明 |

|---|---|

| 名前 | このDLPスキーマの名前を設定します。 |

| アクション | このDLPルールに該当した場合のアクションを設定します。

レポート:

DLPルールに該当した場合でも、DLPによる警告やブロックを行いません。

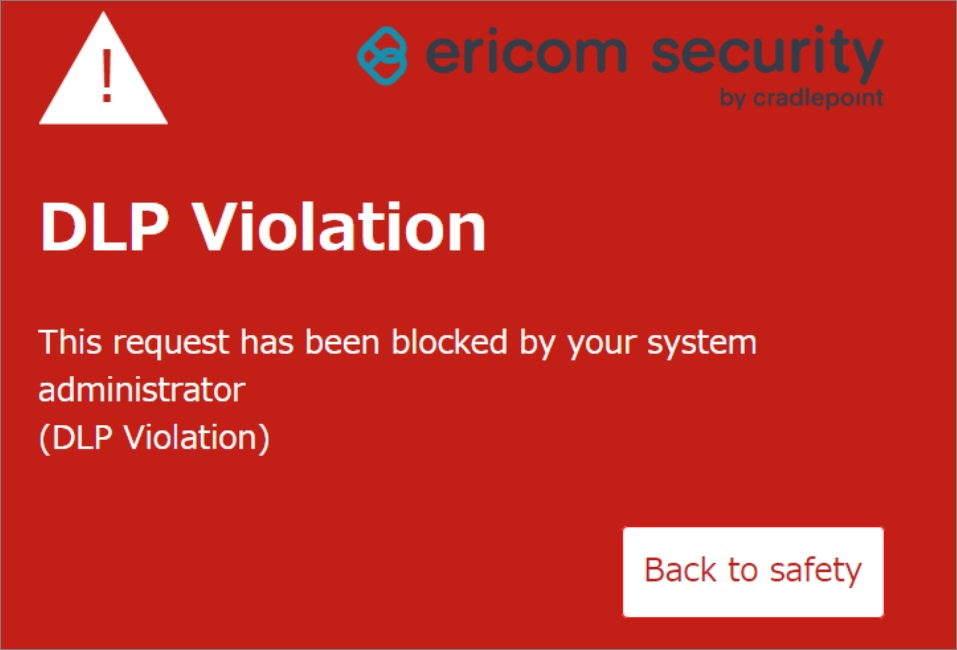

ブロック:

DLPルールに該当した場合、ユーザへDLPルールに該当していることを示す警告メッセージやブロックページへの遷移を行います。

|

| 可能性 | DLPルールが文字列データと一致する可能性を設定します。

可能性は極めて低い:

DLPルールと一致する可能性が非常に低い場合でも、DLPによるレポートまたは検出のアクションを行います。

可能性は低い:

DLPルールと一致する可能性が低い場合でも、DLPによるレポートまたは検出のアクションを行います。

※ DLPによる検出がされやすい設定となります。

可能性あり:

DLPルールと一致する可能性がある場合、DLPによるレポートまたは検出のアクションを行います。

可能性が高い:

DLPルールと一致する可能性が高い場合、DLPによるレポートまたは検出のアクションを行います。

非常に可能性が高い:

DLPルールと一致する可能性が非常に高い場合、DLPによるレポートまたは検出のアクションを行います。

※ DLPによる検出がされにくい設定となります。

※ 可能性の判断はDLPエンジンに依存します。公開された情報はないため、確実にDLPによるアクションを実施したい場合は後述のカスタムルールをご利用ください。

|

| ルール | 対象とするDLPルールを選択します。 |

| カスタムルール | 対象とするDLPの独自ルールを作成します。正規表現のみサポートされます。

名前:

カスタムルール名を設定します。

ルール:

カスタムルールを正規表現で設定します。

|

注意

カスタムルールでは、lookahead/lookbehind(先読み/後読み)をサポートしておりません。lookahead/lookbehindの正規表現はご利用いただけませんのでご注意ください。

参考

DLPに関する設定は、下記の箇所にもあります。

- 設定 > データロス防止 > 「未知のファイル形式を許可する」

| 設定名 | 説明 |

|---|---|

| 未知のファイル形式を許可する | この設定は、ファイルタイプが不明なファイルをアップロードする場合に、DLPによるチェックを行うかどうかを設定します。

有効:

有効時、分離または検査モードにおいてアップロードするファイルのファイルタイプが不明であっても、DLPによるチェックを行わずファイルアップロードを許可します。

※ファイルアップロードが許可されたファイルは、その後ファイルサニタイズの設定に従って処理されます。

無効:

分離または検査モードにおいてアップロードするファイルのファイルタイプが不明である場合、DLPによってそのファイルアップロードが中止されます。

|

ポリシーへの設定¶

作成したDLPスキーマは、ポリシーごとに設定可能です。ポリシーへの設定手順は以下のとおりです。

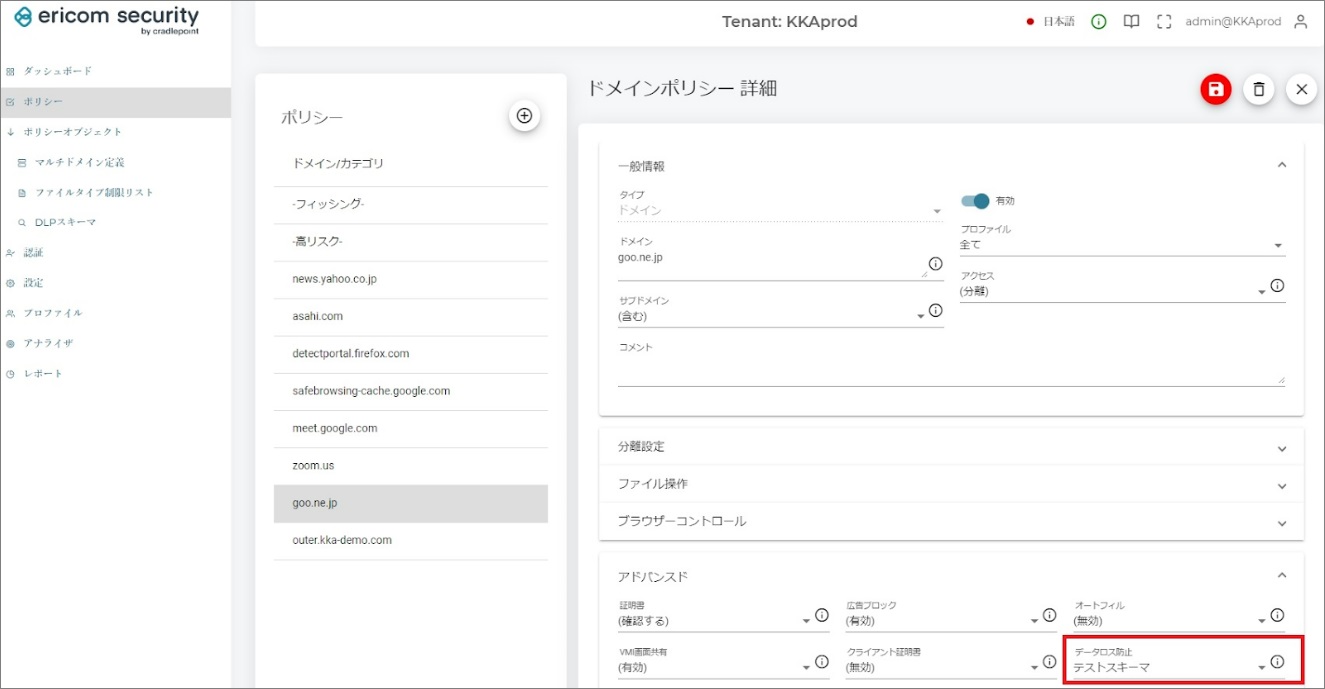

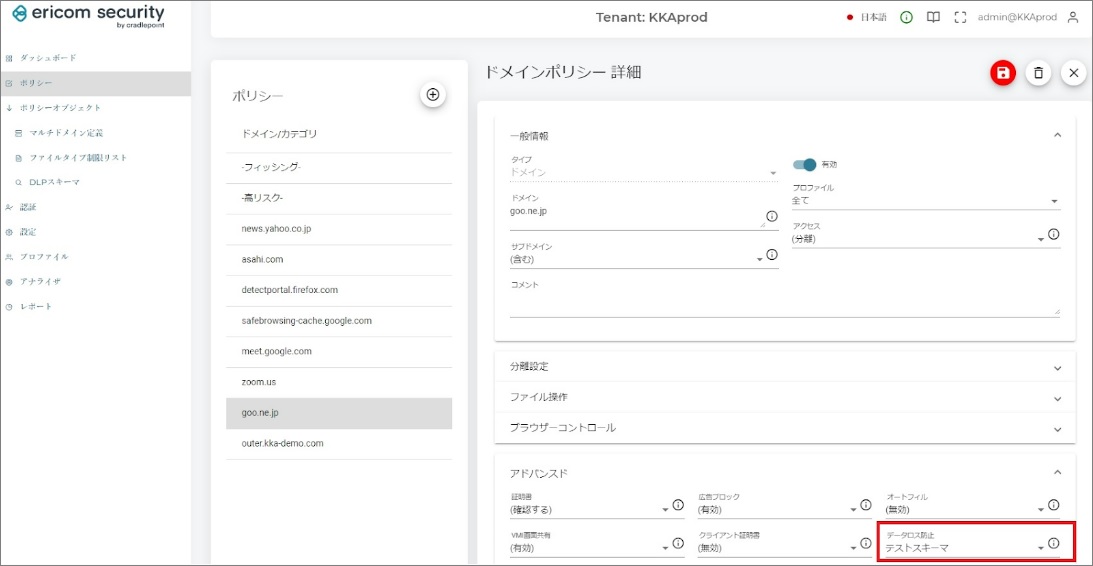

1)「ポリシー」画面から、DLPスキーマを設定したいポリシーを選択、もしくは、新規ポリシーの作成を行います。

2)「アドバンスド>データロス防止」から、作成済みのDLPスキーマを選択し設定を保存します。

5.9.5. DLP動作テスト¶

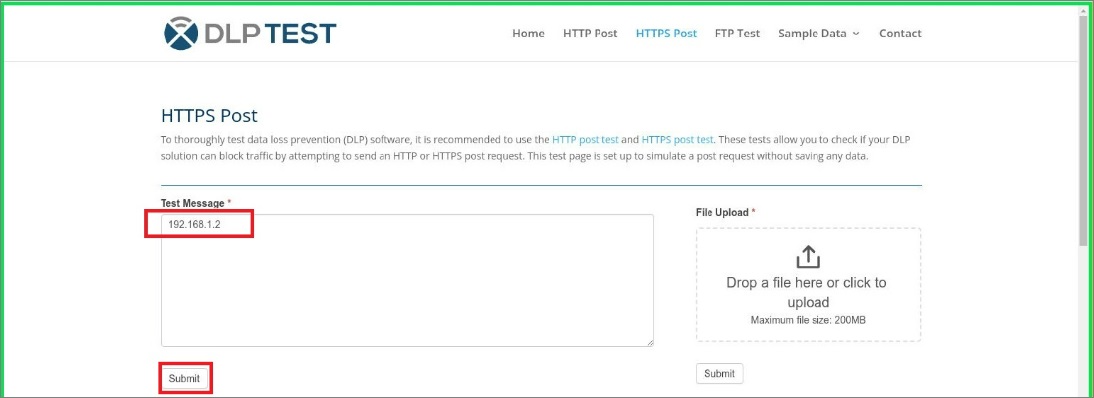

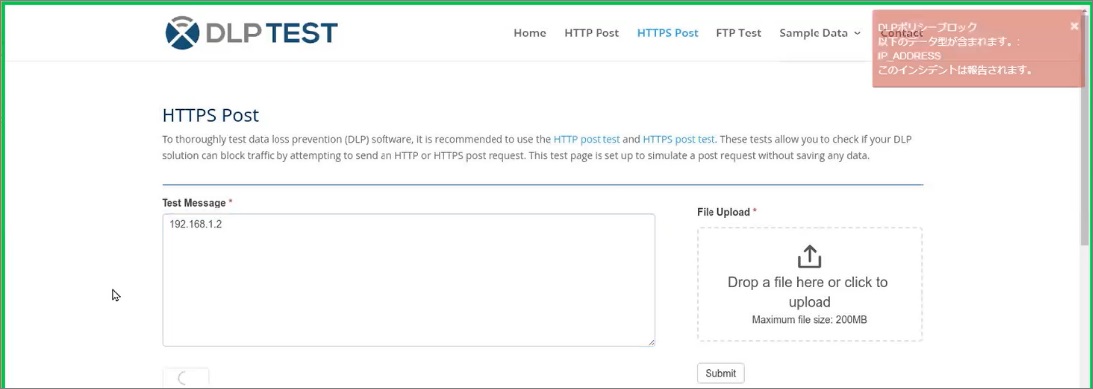

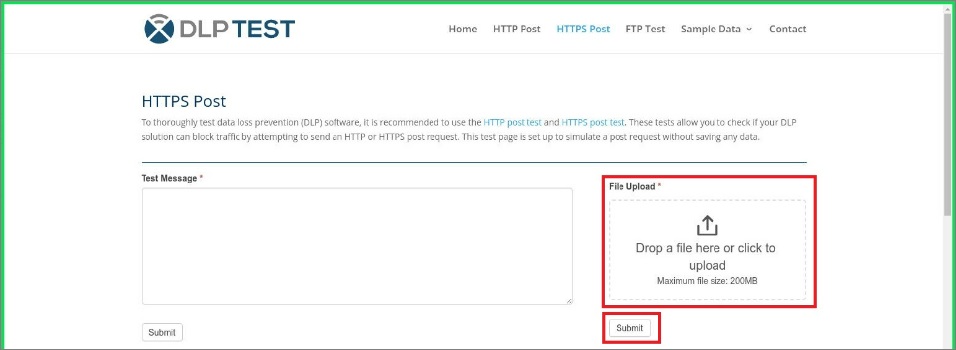

設定したDLPがどのように機能するかをテストしたい場合は、下記のようなテストサイトをご利用ください。

テスト手順¶

テストサイト: https://dlptest.com/

参考

yahooなど一部の検索サイトでは、検索文字を入力するたびにPOSTリクエストが発生します。DLPではPOSTメソッドのリクエストに含まれる文字列がDLPルールに適合する場合、DLPはそのリクエストを処理します。DLPによってブロックされるルールがあれば、ユーザが文字を入力するたびにDLPによる警告が発生します。

また、検索を実行した時はGETメソッドのリクエストとなるため、例え検索文字にDLPルールに適合する文字列が含まれていたとしても、DLPによってブロックされることはありません。

そのため、これらは仕様動作となります。

5.9.6. その他・制限事項¶

現時点では、DLPに関連した下記制限事項がありますのでご留意ください。