4.2. ユーザーガイド - SWG & RBI¶

4.2.1. セッションとの連動¶

右クリックメニュー¶

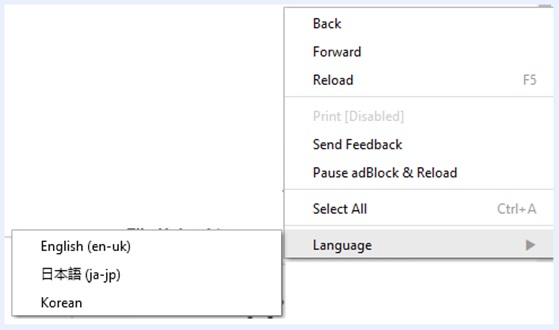

孤立したセッション中に、セッション上で右クリックすると、機能メニューが表示されます。

メニューのオプションは、セッションのポリシーで許可されている機能と、セッション内でクリックした場所に応じて異なる場合があります。

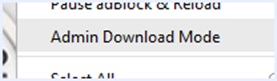

ファイルダウンロードのバイパス¶

ファイルのダウンロードが内部のファイルセキュリティ保護(アンチウイルスやCDRなど)のスキャンを受けないようにするには、孤立したセッションを右クリックして機能メニューを開き、「Admin Download Mode」を選択します。

管理者から提供された Bypass Password を入力します。

OKをクリックすると、次のファイルのダウンロードは、内部のファイルセキュリティをバイパスして直接ダウンロードされます。 パスワードは1回のダウンロードにのみ有効です。 再びバイパスを有効にするには、この手順を繰り返してください。

AdBlockの一時停止と再読み込み¶

Shieldには、広告ブロッカーソリューションが内蔵されています。これは、広告ブロッカーを許可していない一部のWebサイトに干渉する可能性があります。広告ブロックを一時停止するには、右クリックメニューで「AdBlockを一時停止して再読み込み」を選択します。

注意

[広告ブロックの一時停止と再読み込み]を使用してウェブサイトの問題が解決された場合、[フィードバックの送信]オプションを使用して管理者に通知してください。管理者は、このWebサイトに特定のポリシーを定義して、広告ブロッカーを無効にすることができます。

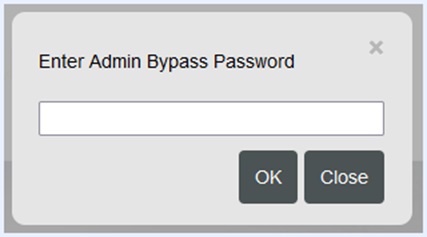

フィードバックを送信¶

このオプションを使用すると、特定のWebサイトや発生した問題について、システム管理者に直接フィードバックを送ることができます。このオプションを選択すると、以下のダイアログが表示されます。

すべての項目を入力し、「送信」ボタンを押すと、ご意見が送信されます。

Shieldアイソレーションのコピー&ペースト¶

クリップボードは、Policies テーブルで管理されます。クリップボードは、有効化、無効化、または分離されたセッション間でのみコピー/ペーストが可能な保護モードで実行することができます。

クリップボードが有効な場合、右クリックメニューと標準のキーボードショートカットを使ってクリップボードオプションを利用することができます。Shieldでこれらのオプションを使用することは、ブラウザによって少し異なるかもしれません。あるブラウザでは、分離されていないブラウジングと同じようにシームレスに使用できますが、他のブラウザでは、さらに詳しい説明が表示される場合があります。

画像をコピーする際、元画像のサムネイルが表示されたポップアップが表示されます。指示に従って、サムネイルを右クリックして、必要なオプションを選択します。

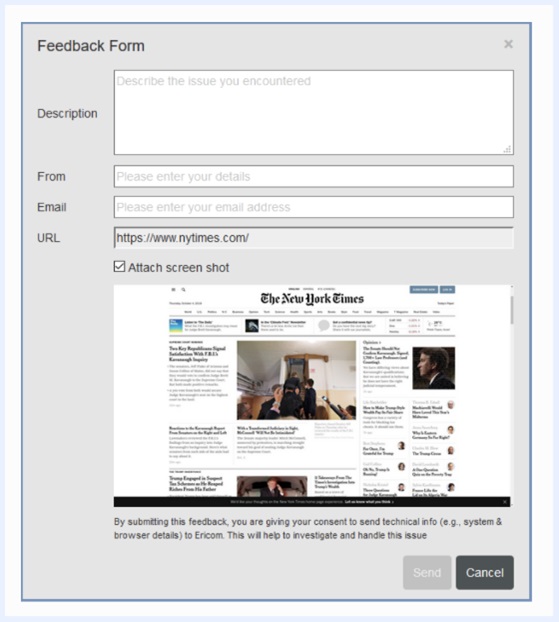

Shieldから画像を貼り付ける場合¶

ほとんどの場合、動作はシームレスで、問題なく期待通りに動作します。

アプリケーションによっては、「特殊な貼り付け」オプションを使用して画像を貼り付ける必要があります。

Device Independent Bitmapを選択し、OKをクリックします。

ポップアップウィンドウ(Shield/アイソレート)¶

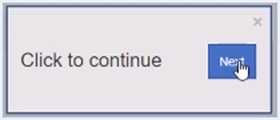

分離したセッションでポップアップウィンドウを開こうとすると、ポップアップの通知が表示されることがあります。

「次へ」をクリックして、セッションを続行します。

言語を変更する¶

セッション中、右クリックメニューから「言語」を選択し、利用可能な言語から選択することで、通知メッセージの言語を変更することができます。

言語を変更すると、通知メッセージなどの要素が選択した言語で表示されます。

注意

この設定はユーザーが必要に応じて変更するものであり、サービスでデフォルトとして設定することはできません。

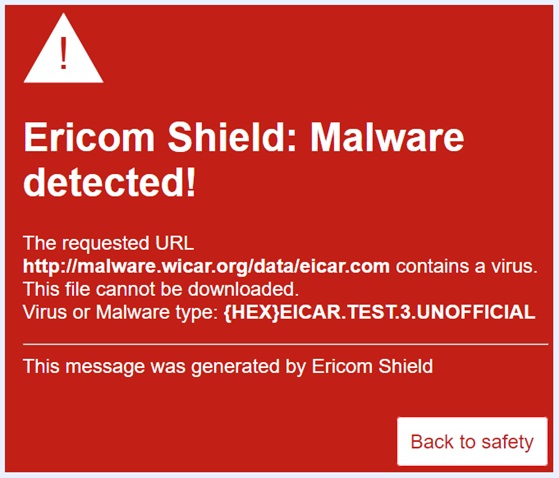

ブロックされたメッセージ¶

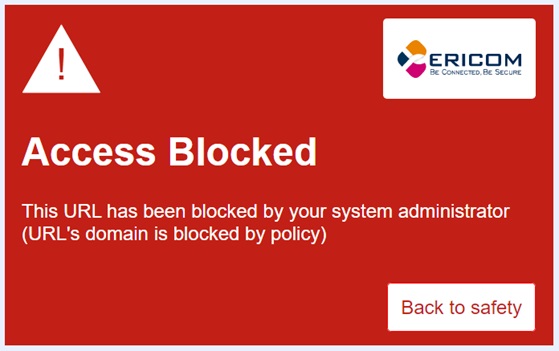

ポリシーによってブロックされているウェブサイトに移動すると、ブロックページが表示されます。 ユーザーは、「安全に戻る」ボタンをクリックして、前のページに戻ることができます。

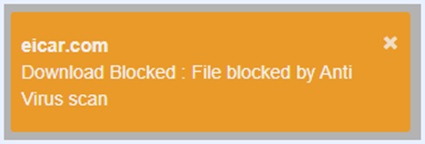

ファイルダウンロード保護(検査モード)¶

ファイルスキャンが有効なセッションの場合、ダウンロードしたファイルに対してウイルススキャンが行われます。

スキャンでウイルスが検出されない場合は、ダウンロードが許可されます。

スキャンでウイルスが検出された場合、ブロックページが表示され、ダウンロードがブロックされます。 ユーザーは「Back to safety」ボタンをクリックして、前のページに戻ることができます。

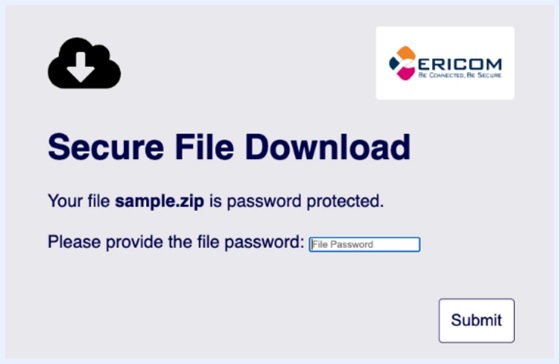

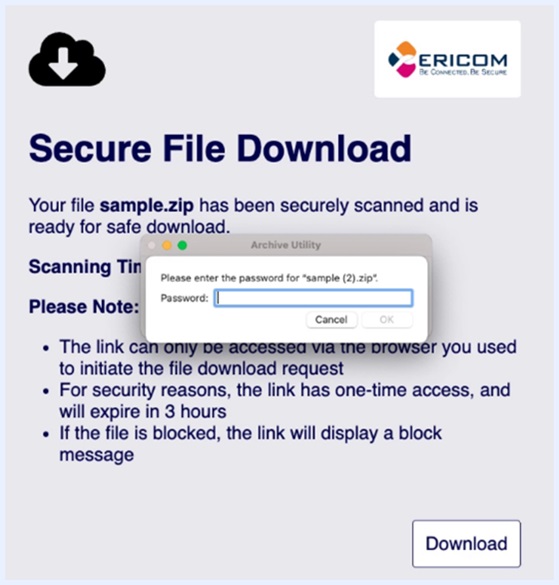

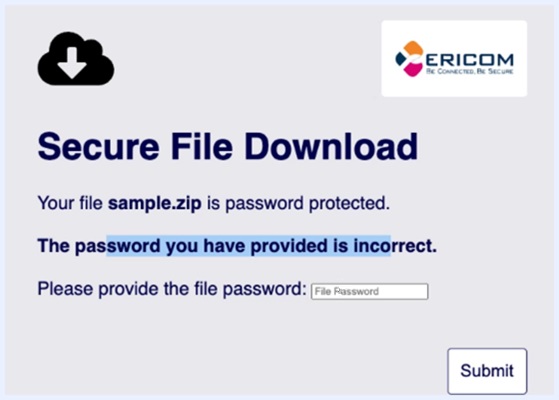

パスワードで保護されたファイル¶

特定のパスワードで保護されたファイルタイプ(zip、オフィスファイル、PDF)は、Inspectモードのアンチウイルススキャンに対応しています。 パスワードで保護されたファイルを「Fast AV」モード以上でダウンロードすると、スキャン用にファイルを開くためにパスワードを入力するよう求められます。

パスワードが有効な場合、ファイルはマルウェアのためにスキャンされます。 マルウェアが検出された場合、ダウンロードはブロックされます。 ファイルが安全であれば、ファイルはダウンロードされます。 ファイルが正常にダウンロードされると、ファイルを開くためのパスワードの入力を求めるプロンプトが表示されます。

パスワードが無効な場合は、パスワードが間違っていることを示すメッ セージが表示される。 新しいパスワードのプロンプトが表示されます。

ファイルダウンロード保護機能(Shield/アイソレート)¶

分離されたセッションでファイルスキャンが有効になっている場合、ダウンロードしたファイルに対してウイルススキャンが行われます。

スキャンでウイルスが検出されない場合は、ダウンロードが許可されます。

セッションでCDRスキャンが有効な場合、ファイル内のアクティブ/実行可能なコンテンツをすべて削除し、オリジナルファイルの安全な部分をダウンロードします。

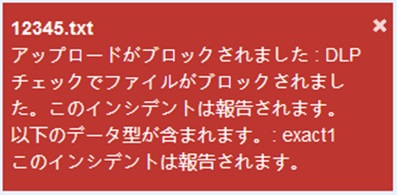

ウイルスが検出された場合、ポップアップメッセージが表示され、ダウンロードがブロックされます。

ファイルダウンロード(プレビューファイル)¶

ダウンロードのポリシーがプレビューとして定義されている場合、ファイルは閲覧のためにのみ開くことができます。

このポリシー定義では、ダウンロードは許可されていません。印刷ポリシーが [有効] に設定されている場合、プレビューされたファイルを (サニタイズ処理後に) 印刷することができます。

Shield隔離プレビュー機能は、選択された文書を表示し、ユーザーはそれを読むことができます。このシナリオでは、他のアクションは許可されません。

プレビューに対応するファイル形式は、doc、docx、odt、xls、xlsx、ods、ppt、pptx、odp、jpg、txtです。

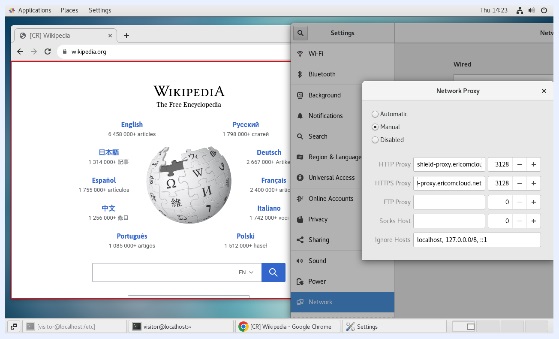

4.2.2. プロキシ設定¶

プロキシアクセスポイント¶

Ericom Shieldのプロキシには、いくつかの方法でアクセスすることができます。

注意

選択した方法について、ファイアウォールで出口側のアドレスとポートを許可していることを確認してください。

| Shield コンポーネント | URL | ポート |

|---|---|---|

| 管理コンソール | https://ztadmin.ericomcloud.net | 443 |

| 明示的なプロキシアドレス | shield-proxy.ericomcloud.net

または:

<TENANTID>.proxy.ericomcloud.net

|

3128 |

| 明示的なHTTPSプロキシアドレス | https://<TENANTID>.proxy.ericomcloud.net

|

3443 |

| URLリダイレクト | https://shield.ericomcloud.net?Shield=TenantID=<TENANTID> または、<TENANTID>.ericomcloud.net | 443 |

| PACファイル(クラウドホスト型) | https://shield.ericomcloud.net/pacfile/<TENANTID>/tenant.pac | 443 |

重要

HTTPSプロキシには以下のものが必要です。テナントIDは小文字で、クライアントIP認証はテナント内で設定しないでください。

HTTPS プロキシのアドレスは、PAC ファイル (例: https://shield.ericomcloud.net/pacfile/<TENANT-ID>/tenant.pac) と共に使用するのが最適です。

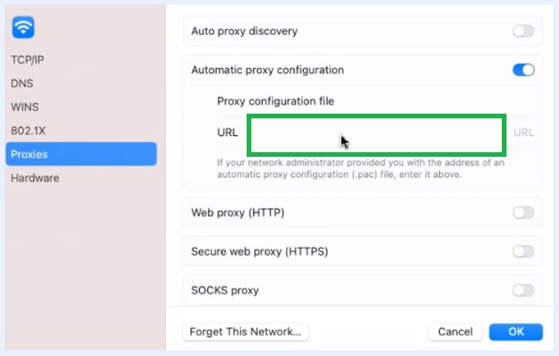

OSやブラウザの「プロキシ設定ファイル」ファイルにPACのURLを入力する。 Firefoxなどの一部のブラウザでは、ブラウザ内でPACを設定することができます。

クラウドホスト型PACファイルの使用状況:https://www.youtube.com/embed//ee9-Df-wgyo

プロキシ証明書¶

ShieldをProxyモードまたはPACファイルで使用している場合は、エンドポイントまたはダウンストリームプロキシにプロキシ証明書をインストールする必要があります。 以下の説明に従って、システムにインストールしてください。

https://www.ericom.com/solutions/browser-isolation/documentation/certificate-instructions/

CentOSでのプロキシ証明書¶

CentOS (version 7) へのプロキシ証明書のインストール手順

wgetをインストールしていない場合は、以下のコマンドでインストールします。

sudo yum install wget

Ericom社の証明書をダウンロードします。

wget https://an.ericom.com/ericomxml/ericomshield.crt

以下のコマンドを実行し、インストールします。

sudo cp ericomshield.crt /etc/pki/ca-trust/extracted/openssl/ca-bundle.trust.crt

sudo cp ericomshield.crt /etc/pki/ca-trust/source/anchors

sudo update-ca-trust extract

ブラウザを起動し、EricomのWebアイソレーションをテストします。

ChromeOSでのプロキシ証明書¶

Ericom社のプロキシ証明書をChromebookにインポートするには、Chromeを使用して、次の場所をブラウズします: chrome://settings/certificates

- 「権限」タブをクリックします。

- 「インポート」ボタンをクリックします。

- Ericom社の証明書を選択します。

- プロンプトが表示されたら、「ウェブサイトを識別するためにこの証明書を信頼する」をチェックします。

プロキシ自動設定(PAC)ファイル¶

プロキシ自動設定(PAC)ファイルは、Webブラウザーのリクエスト(HTTP、HTTPS)がどのようにルーティングされるかを決定します。 トラフィックは、プロキシサーバーに転送され、目的地に直接行くことができます。 PACファイルがオペレーティングシステムに設定されている場合、プロキシを認識するアプリケーションはそれを使用します。

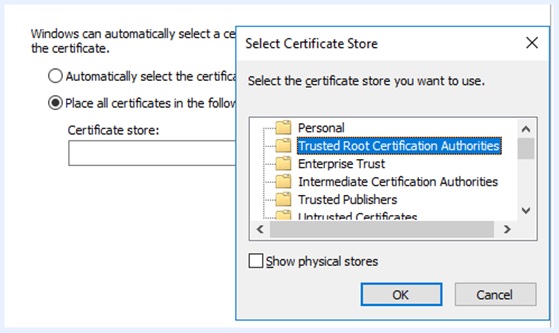

WindowsでのPACの構成¶

Ericomの証明書をダウンロードする

証明書をTrusted Root Certification Authoritiesにインストールする。

コントロールパネル|インターネットオプション|接続|LAN設定|自動設定スクリプトを使用でPACのURLを入力する

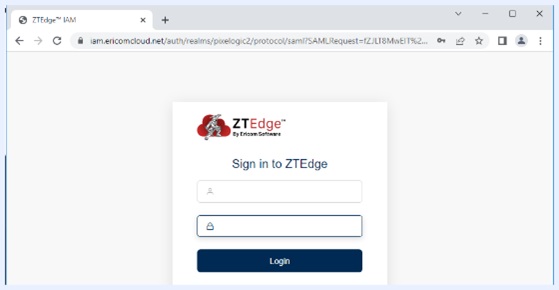

プロキシ対応のウェブブラウザ(Chromeなど)で閲覧すると、ログインを促される場合があります

ログインすると、セッションが分離して開かれます