4.2.9. コネクション・ブローカー¶

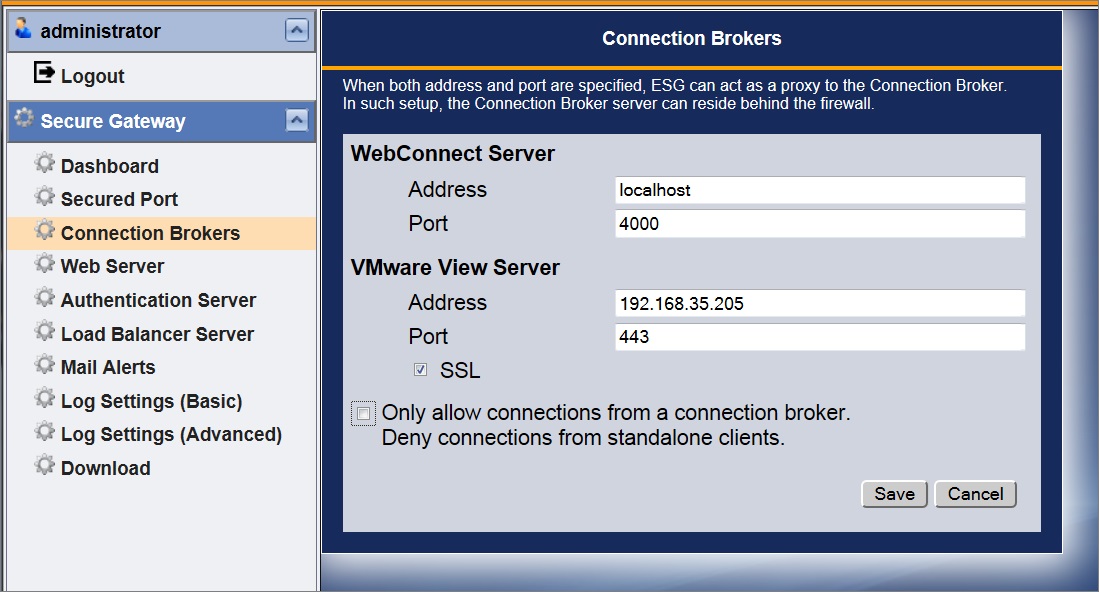

このページを使用して、ESG で使用するコネクション・ブローカーのアドレスとポート設定を入力します。現在、PowerTerm WebConnect と VMware View の 2つのブローカーがサポートされています。

コネクション・ブローカーを介した接続のみを許可するには、Deny connections from Standalone clients を選択します。スタンドアロンの Blaze および AccessNow クライアントを介した接続試行は拒否され、管理されたブローカーを介した認証がすべてのユーザに必要とされます。

PowerTerm WebConnect または VMware View サーバのアドレスは、ESG サーバから到達可能なアドレスに設定する必要があります。ping と telnet ユーティリティを使用し、ESG とコネクション・ブローカー・サーバの接続を確認してください。

PowerTerm WebConnect 6.0 の設定¶

PowerTerm WebConnect 6.0 クライアント・コンポーネントは、Ericom Secure Gateway に対応しています。通常 Secure Gateway は DMZ 上にインストールされ、 PowerTerm WebConnect に関連するすべての通信の単一ポート・プロキシとして機能します。これは、外部ファイアウォール上で 1つのポートのみ開放する必要があることを意味します。Secure Gateway により、関連するすべての通信がそのポートを介して安全にトンネルされます: PowerTerm WebConnect (4000)、RDP (3389)、Blaze (3399)、AccessNow (8080)、HTTP (80)、HTTPS (443)、エミュレーション (80)、SSH (22) など。

Secure Gateway での PowerTerm WebConnect の使用を設定するには、以下の 2つの手順を実行します:

- Secure Gateway を有効化するために、PowerTerm WebConnect の管理コンソールで 3つの環境変数を設定します。

- (オプション) PowerTerm WebConnect アドレス用に外部から Secure Gateway をポイントするために使用する、Secure Gateway 「sg」固有の Application Zone、Application Portal および AccessToGo クライアントを設定します。Secure Gateway はブローカー・サーバのプロキシとして機能します。

- (オプション) ブローカーを介した接続と介さない接続(Blaze クライアントなど)の両方に Secure Gateway を使用する場合、スタンドアロン・クライアント向けのセキュリティを確保するために認証サーバが必要になります。

ブローカーの 3 つの ESG 変数を設定する¶

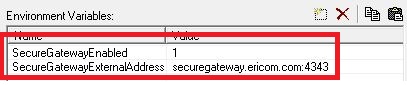

PowerTerm WebConnect Administration Tool を開き、Server | Configuration に移動します。環境変数の一覧をスクロール・ダウンし、Secure Gateway に関連する設定に移動します:

| SecureGatewayEnabled | 1 - 有効

0 - 無効(ゲートウェイ・モードを指定した場合、ブローカーに組み込まれている代替サービス・ゲートウェイが使用されます)

|

| SecureGatewayExternalAddress | Ericom クライアントから到達可能となる Secure Gateway サーバのアドレスとポートこのアドレスとポートは、ESG を介して接続するエンド・ユーザから到達可能なものとする必要があります。

|

| SmartInternalIsGateway | AccessNow と AccessToGo では、SmartInternal の自動検出がサポートされていません。SmartInternal の初期設定では、これらのクライアントに対してデフォルトで自動的に ダイレクト が使用されます。すべての SmartInternal 接続にゲートウェイの使用を強制するには、この値を 1 に設定します。

|

以下の例では、すべての Ericom クライアントは次のアドレスで Secure Gateway に接続します: securegateway.ericom.com (ポート 4343 経由)

注意

Secure Gateway で信頼されて証明書を使用している場合、IP アドレスではなく、Secure Gateway の

DNS アドレスを入力してください。信頼された証明書からアドレスのドメイン名が認識可能であることが必要です。

SmartInternalIsGateway を 1 に設定した場合、接続のゲートウェイ設定を SmartInternal に設定すると、すべての Access コンポーネント(AccessNow、AccessPad および AccessToGo)によりゲートウェイ・モードが使用されます。

注意

現在、Access コンポーネントでは SmartInternal 機能がサポートされていません

(今後のリリースで利用可能となります)。

クライアント・ファイルを設定する¶

WebConnect をデフォルトの ESG Web サーバ・フォルダとして設定した場合、デフォルトのページにより sgstart.html が指されます。

この設定は、8.1以下のバージョンをご利用の場合は EricomSecureGateway.exe.config ファイルの folder_name="WebConnect" で変更することができます:

<add folder_name="WebConnect" default_page="sgstart.html" allow_access="true" />

8.5以降のバージョンをご利用の場合は、EricomSecureGatway.config ファイルの下記 value で変更することができます:

<Property name="DefaultFolder" type="string" value="WebConnect" />

PowerTerm WebConnect ブローカー上の Application Zone と Web ポータル・ページ のファイルの「sg」バージョンでは、PowerTerm WebConnect 用の Secure Gateway をポイントするように設定することが必要になる場合があります。

注意

アドレス内部と外部のユーザ向けに同一アドレス(例: sg.acme.com)を使用する場合、sg.acme.com 用の

外部 DNS により Secure Gateway の外部 IP/アドレス(例: ポート 443 を転送するファイアウォールのアドレス)が

参照され、内部 DNS により Secure Gateway の内部 IP/アドレスが参照されることを確認してください。

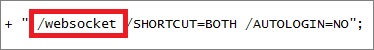

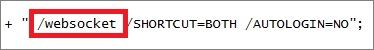

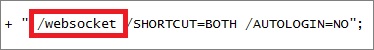

オプションの「/websocket」パラメータ¶

Secure Gateway でポート 443 を使用する場合、一部のトラフィックがファイアウォールによりフィルタされる可能性があります。接続の問題を防ぐためには、Secure Gateway を経由するすべての TCP トラフィックを許可するよう外部向けファイアウォールを設定します。

HTTP/HTTPS フィルタリングを無効化できないファイアウォールでは、パラメータ /websocket を追加し、Websocket を使用するよう PowerTerm WebConnect を設定します。

Application Zone の設定¶

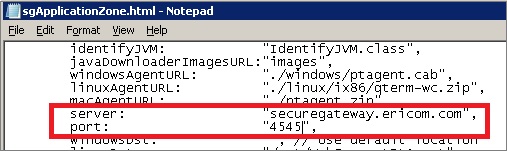

デフォルトでは、URL のアドレスとポートが sgapplicationzone.html に使用されます。ほとんどの場合、このページをカスタマイズする必要はありません。 ただし、ハードコートした値を「server:」と「port」の変数に設定することができます。

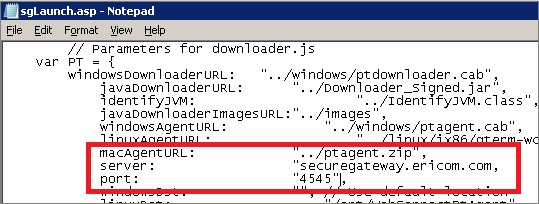

この例では、PowerTerm WebConnect サービスに接続するために、sgapplicationzone.html により 外部 Secure Gateway アドレスがポート 4545 上で指されています(securegateway.ericom.com:4545) 。

Websocket モードを有効にするには、パラメータ /websocket を追加します。

Web ポータル - sgLaunch.asp の設定¶

デフォルトでは、URLのアドレスとポートが sgLaunch.asp に使用されます。ほとんどの場合、このページをカスタマイズする必要はありません。 sgapplicationzone.html と同様に、ハードコートした値を「server:」と「port」の変数に設定することができます。

Websocket モードを有効にするには、パラメータ /websocket を追加します。

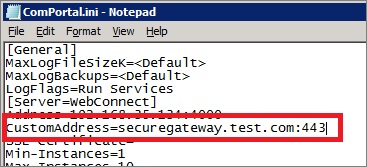

Web ポータル Comportal.INI の設定¶

PowerTerm WebConnect サーバと IIS を別々のマシンで実行中の場合、Secure Gateway のアドレスとポートをポイントするよう ComPortal.INIを設定します。この設定では、Launch.asp または sgLaunch.asp ファイルを変更する必要はありません。

以下の例では、PowerTerm WebConnect サービスにアクセスするために、Secure Gateway をポイントするよう Comportal.INI を設定しています。

Websocket モードを有効にするには、Launch.asp または sgLaunch.asp ファイルにパラメータ /websocket を追加します:

AccessToGo クライアントの設定¶

Secure Gateway を使用したリモート・アクセス用にPowerTerm WebConnect を設定すると、AccessToGo の接続が可能になります。AccessToGo を使用して PowerTerm WebConnect に接続するには、以下の手順を実行します:

- AccessToGo アプリをダウンロードします

- 新しい PowerTerm WebConnect 接続を作成します

- サーバの項目にサーバのアドレスとポートを入力します(例: securegateway.test.com:443)

- OK をクリックし、接続 をタップして起動します

Secure Gateway を使用して接続する¶

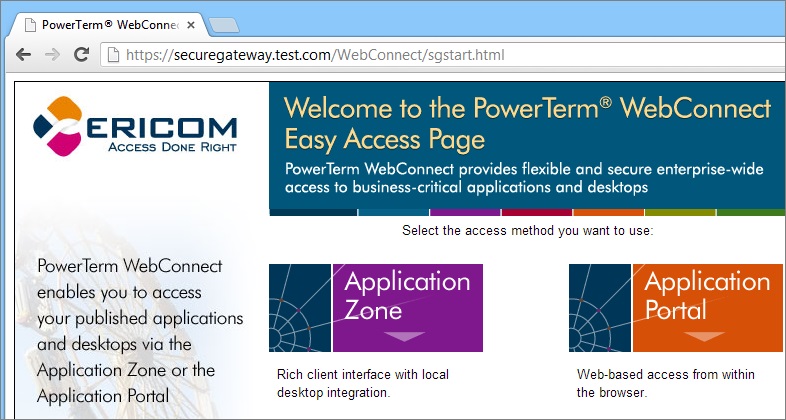

PowerTerm WebConnect 用に適切に Secure Gateway を設定すると、Secure Gateway の URL にユーザがダイレクトされます。ユーザは https://securegateway.test.com(または http)を入力します:

ページは自動的に次にリダイレクトされます: https://securegateway.test.com/WebConnect/sgstart.html

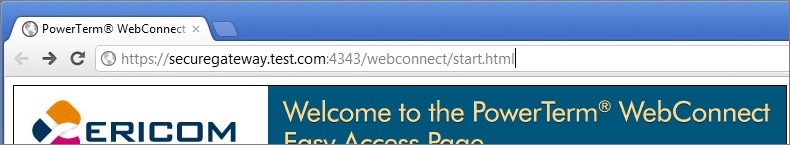

Secure Gateway は Web サーバへのプロキシとして機能するため、すべてのサブフォルダとファイル名はそのままになります(例: /webconnect/sgstart.html) ポート 443 以外を Secure Gateway として使用する場合、URL で明示的に指定する必要があります(例:「:4343」)

注意

接続ユーザが Secure Gateway を使用して PowerTerm WebConnect に接続する際、すべての

SmartInternal 接続で 自動的に ゲートウェイ モードが使用されます。ダイレクト接続は影響を受けません。

認証サーバの設定¶

PowerTerm WebConnect を単独で使用する場合、認証サーバは必要ありません。これを設定するには、セクション「ブローカーでの認証サーバを無効化する」を参照してください。

ただし、その環境でスタンドアロン・クライアントも使用する場合、同一サーバ上で PowerTerm WebConnect と Secure Gateway を動作させる必要があります。特定の認証サーバを使用するよう PowerTerm WebConnect を設定するには、以下の手順を実行します:

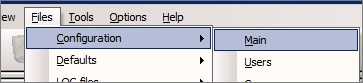

PowerTerm WebConnect の管理ツールに移動します

Files | Configuration | Main

ファイルの末尾に移動し、「Authentication Server」のセクションを探します以前のバージョンの ptserver.ini ファイルをインポートした場合、このセクションは存在しない場合があり、その場合はセクションを作成する必要があります。

認証サーバを実行する場所のアドレスを設定します以下の例では、認証サーバは 192.168.0.2 上で実行されています

- Secure Gateway の設定ファイル(EricomSecureGateway.exe.config)において、<externalServersSettings> | AuthenticationServer に移動し、手順 4 で設定した値と同じになるよう Address の値を設定します

ESG の手動設定¶

設定 GUI を使用した方法に加え、バージョン8.1以下をご利用の場合は EricomSecureGateway.exe.config ファイルを手動で編集することで、インストール・プロセス中に構成した設定を変更することができます。以下は、アドレス 192.168.35.134 の PowerTerm WebConnect(PTWC) サーバと動作するように Secure Gateway を設定するサンプルです:

バージョン8.5以降をご利用の場合は、EricomSecureGatway.config ファイルの以下の設定を変更することで設定可能です。